Heartbleed Bug

10. April 2014

Ein Programmfehler in OpenSSL ermöglicht einem potentiellen Angreifer verschlüsselte Daten auszulesen und im schlimmsten Fall sogar geheime Schlüssel von verwundbaren Servern zu kopieren.

Mehr Information unter: http://www.heise.de/meldung/Der-GAU-fuer-Verschluesselung-im-Web-Horror-Bug-in-OpenSSL-2165517.html

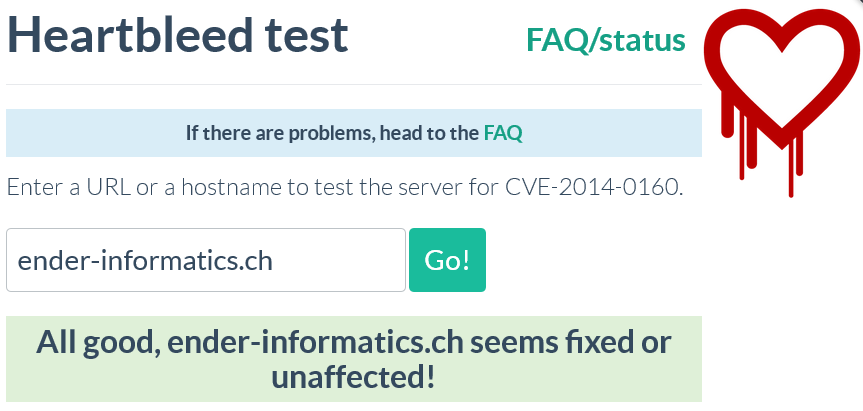

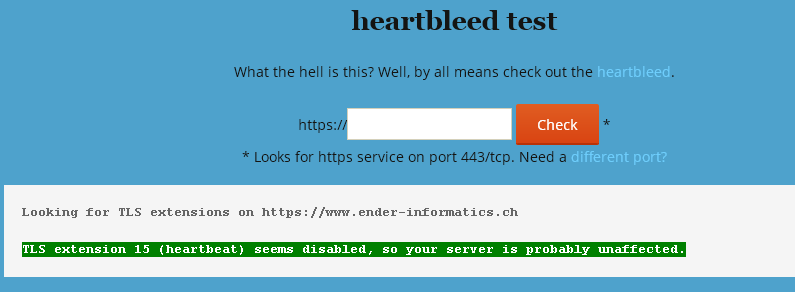

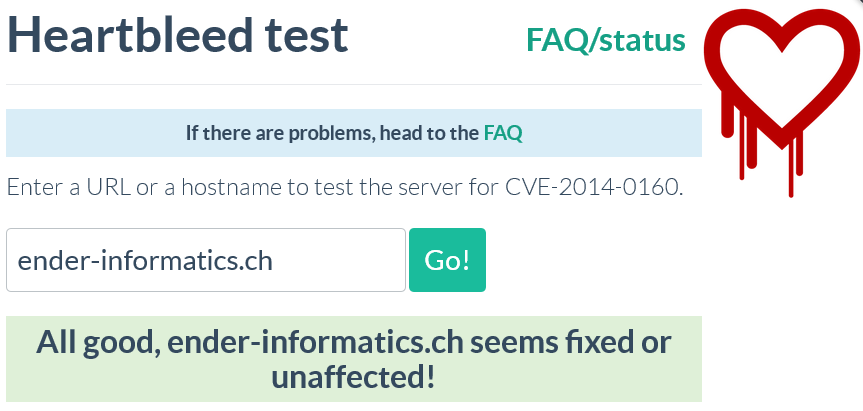

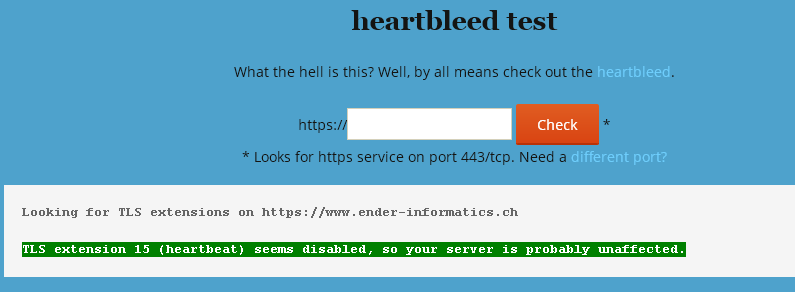

Sind die Server von Ender Informatics verwundbar?

Natürlich haben wir unsere Server überprüft: Da wir nicht die aktuellste Version der OpenSSL Bibliothek für unsere Web- und Mailserver einsetzen, waren unsere Server nie durch diese Lücke verwundbar.

Auch viele andere Server waren nie verwundbar, weil andere Software verwendet wird, oder die für die Schwachstelle benötigte Option nicht aktiviert war.

Unter folgenden Verweisen können Sie andere Dienste testen:

http://filippo.io/Heartbleed/

http://www.possible.lv/tools/hb/

Es ist also nicht nötig, dass Sie Zugangsdaten zu unseren Web- und Maildiensten deswegen ändern. Falls Sie selber verschlüsselte Webdienste mit OpenSSL betreiben, empfehlen wir, diese mit den Testseiten oben zu testen.

Müssen Passwörter bei anderen Diensten geändert werden?

Falls ein Anbieter von der Lücke betroffen war, empfehlen wir, die Zugangsdaten (Passwort) zu ändern. Der Heartbleed Bug ist aber nur eine von vielen tausend Möglichkeiten, wie ein Passwort ausgespäht werden kann. Niemand kann garantieren, dass ein Passwort nicht schon über eine andere Schwachstelle ausspioniert wurde (z.B. aufgeschrieben auf einem Post-It oder unverschlüsselt, ohne SSL übers Internet übermittelt)

Passwörter für kritische Dienste sollen sowieso regelmässig geändert werden.